【アップデート】AWS Security Hub のセキュリティ標準に新たに9個のチェック項目が追加されていました(2024/7/11)

この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので、ご注意ください。

こんにちは。AWS事業本部コンサルティング部に所属している和田響です。

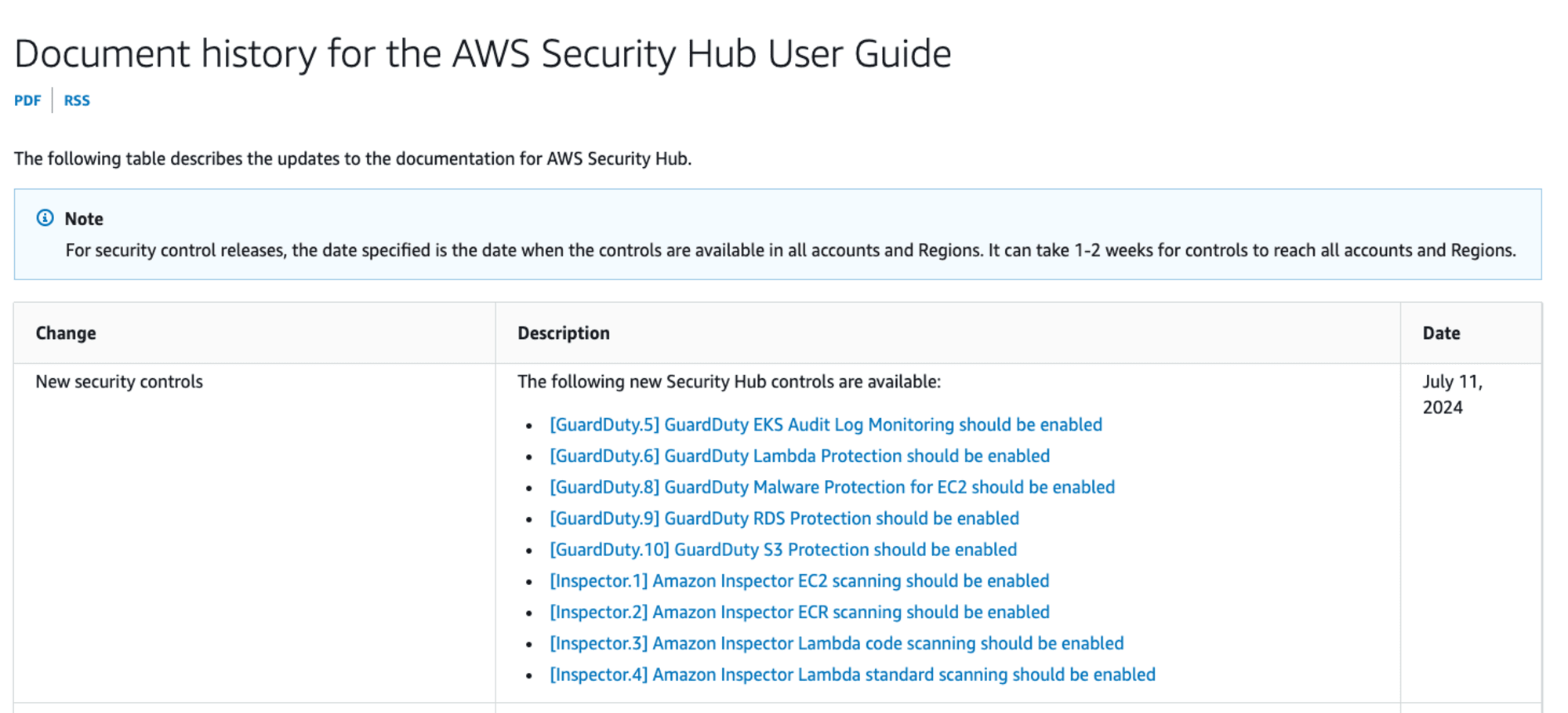

2024/7/11 に AWS Security Hubのセキュリティ標準に新たに9個のチェック項目(コントロール)が追加されていました。

Document history for the AWS Security Hub User Guide - AWS Security Hubより

本エントリでは、新規追加されたコントロールの情報をまとめたものを簡単なコメント付きで紹介していきます。

各コントロール毎に以下の情報をまとめていきます。

| 項目 | 概要 |

|---|---|

| 重要度 | Security Hubが定める検出結果の重要度を表します。Critical > High > Medium > Lowの順に重要度が高いことを示します。 |

| 概要 | コントロールでチェックされる内容を簡単にまとめています。 |

| 参考ドキュメント | コントロールについて考える上で、参考になる公式ドキュメントやブログサイトなどのリンクをまとめています。 |

Amazon GuardDuty

[GuardDuty.5] GuardDuty EKS Audit Log Monitoring should be enabled

重要度

High

概要

このコントロールは、GuardDuty EKS 監査ログのモニタリングが有効になっているかどうかを確認します。GuardDuty EKS 監査ログのモニタリングが有効になっていない場合、コントロールは失敗します。

EKS 監査ログのモニタリングは、Amazon Elastic Kubernetes Service 内の EKS クラスターで疑わしいと思われるアクティビティを検出するのに役立ちます。

参考ドキュメント

[GuardDuty.6] GuardDuty Lambda Protection should be enabled

重要度

High

概要

このコントロールは、GuardDuty Lambda Protectionが有効になっているかどうかを確認します。GuardDuty Lambda Protectionが有効になっていない場合、コントロールは失敗します。

GuardDuty Lambda Protection は、 AWS 環境内で AWS Lambda 関数が呼び出されたときに潜在的なセキュリティ脅威を特定するのに役立ちます。https://docs.aws.amazon.com/ja_jp/guardduty/latest/ug/lambda-protection.html

参考ドキュメント

[GuardDuty.8] GuardDuty Malware Protection for EC2 should be enabled

重要度

High

概要

このコントロールは、GuardDuty Malware Protection for EC2(EC2 のマルウェア保護) が有効になっているかどうかを確認します。GuardDuty Malware Protection for EC2 が有効になっていない場合、コントロールは失敗します。

GuardDuty Malware Protection for EC2 は、EC2 インスタンスおよびコンテナワークロードにアタッチされた EBS ボリュームをスキャンすることで、マルウェアの潜在的な存在を検出するのに役立ちます。

参考ドキュメント

[GuardDuty.9] GuardDuty RDS Protection should be enabled

重要度

High

概要

このコントロールは、GuardDuty RDS Protection (RDS 保護) が有効になっているかどうかを確認します。GuardDuty RDS Protection が有効になっていない場合、コントロールは失敗します。

Amazon の RDS Protection は、Amazon Aurora データベース (Amazon Aurora MySQL 互換エディション および Aurora PostgreSQL 互換エディション) と Amazon RDS for PostgreSQL への潜在的なアクセス脅威について、 RDS のログインアクティビティを分析し、潜在的に疑わしいログイン動作を特定できます。

参考ドキュメント

[GuardDuty.10] GuardDuty S3 Protection should be enabled

重要度

High

概要

このコントロールは、GuardDuty S3 Protection (S3 保護) が有効になっているかどうかを確認します。GuardDuty Protection 保護が有効になっていない場合、コントロールは失敗します。

GuardDuty S3 Protection は、S3の AWS CloudTrail データイベントを監視し、Amazon S3 バケット内のデータの潜在的なセキュリティリスクを特定するのに役立ちます。

参考ドキュメント

Amazon Inspector

[Inspector.1] Amazon Inspector EC2 scanning should be enabled

重要度

High

概要

このコントロールは、Amazon Inspector EC2 スキャンが有効になっているかどうかを確認します。Amazon Inspector EC2 スキャンが有効になっていない場合、コントロールは失敗します。

参考ドキュメント

[Inspector.2] Amazon Inspector ECR scanning should be enabled

重要度

High

概要

このコントロールは、Amazon Inspector ECR スキャンが有効になっているかどうかを確認します。Amazon Inspector ECR スキャンが有効になっていない場合、コントロールは失敗します。

Amazon Inspector ECR スキャンを有効にすると、Amazon ECR に保存されているコンテナイメージをスキャンしてソフトウェアの脆弱性を検出し、パッケージの脆弱性の検出結果を生成します。

参考ドキュメント

[Inspector.3] Amazon Inspector Lambda code scanning should be enabled

重要度

High

概要

このコントロールは、Amazon Inspector Lambda コードスキャンが有効になっているかどうかを確認します。Amazon Inspector Lambda コードスキャンが有効になっていない場合、コントロールは失敗します。

参考ドキュメント

[Inspector.4] Amazon Inspector Lambda standard scanning should be enabled

重要度

High

概要

このコントロールは、Amazon Inspector Lambda 標準スキャンが有効になっているかどうかを確認します。Amazon Inspector Lambda 標準スキャンが有効になっていない場合、コントロールは失敗します。

Amazon Inspector Lambda 標準スキャンは、AWS Lambda 関数コードとレイヤーに追加したアプリケーション パッケージ依存関係のソフトウェア脆弱性を識別します。

参考ドキュメント

最後に

今回はSecurity Hubに新規追加された9の新規コントロールについて確認してみました。

Amazon GuardDutyおよびAmazon Inspectorでサポートしているほとんどの機能が有効になっているかをチェックする項目でしたね。

クラスメソッドメンバーズをお使いのお客様はお客様向けに無料で公開している「Classmethod Cloud Guidebook (CCG)」のAWS Security Hub ガイドもぜひご確認ください。